Bloquer une application avec AppLocker et Intune

Pré-requis

- Avoir le rôle Intune Administrator (utilisé lors de la création de la Configuration policy)

1. Activer la Policy AppLocker

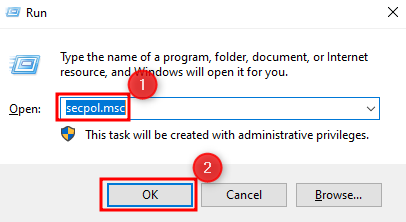

Se connecter sur la machine Windows.

Ouvrir le menu d'exécution avec la touche Windows + R

Taper secpol.msc puis Entrée

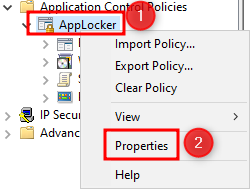

Une fois dans la console Local Security Policy, se rendre dans le menu Application Control Policies.

Ouvrir les propriétés d'AppLocker

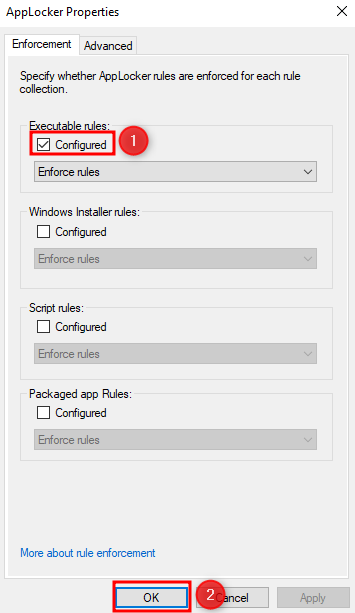

Cocher le type de règle à configurer. Puis OK

Dans notre cas, nous appliquerons uniquement les règles pour les exécutables.

2. Ajout des règles AppLocker

Création des règles par défaut

Dans un premier temps, il est important d'ajouter les règles par défaut d'AppLocker pour être sûr que les exécutables dans les fichiers C:\Program Files et C:\Windows peuvent s'exécuter.

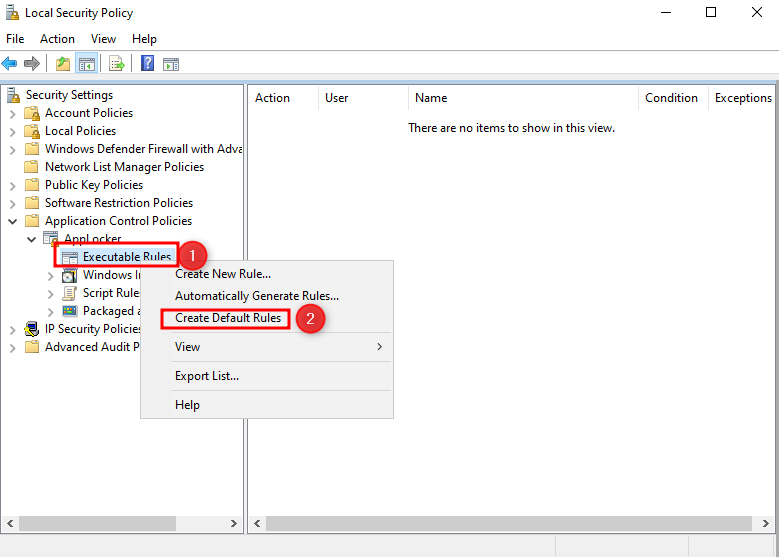

Il faut donc faire un clic droit sur Executable Rules et Create Default Rules.

Création de la règle personnalisée

Pour créer la règle personnalisée, il faut refaire un clic droit sur Executable Rules et Create New Rule

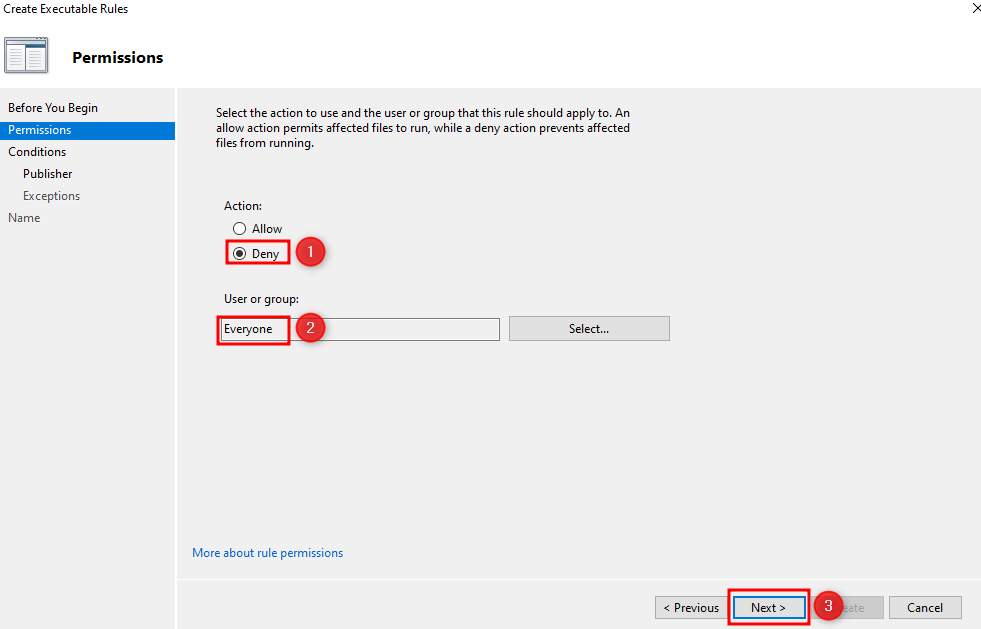

Nous allons maintenant définir quel type d'actions sera configurée et pour qui. Dans notre cas, nous allons faire Deny et sélectionner Everyone pour que la règle bloque notre application.

Puis Next

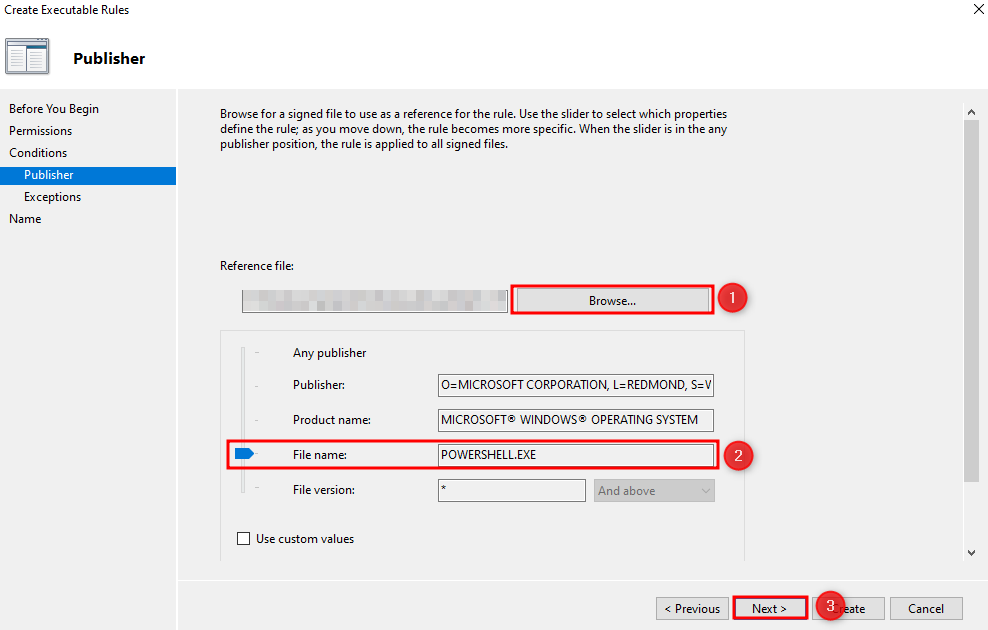

Sélectionner ensuite l'option Publisher pour indiquer que l'application qui va être bloquée est une application signée par l'éditeur.

Choisir ensuite le fichier de l'application en cliquant sur Browse pour rechercher le fichier. Choisir ensuite File name pour bloquer les applications ayant comme nom de fichier POWERSHELL.EXE.

Passer l'étape Exceptions.

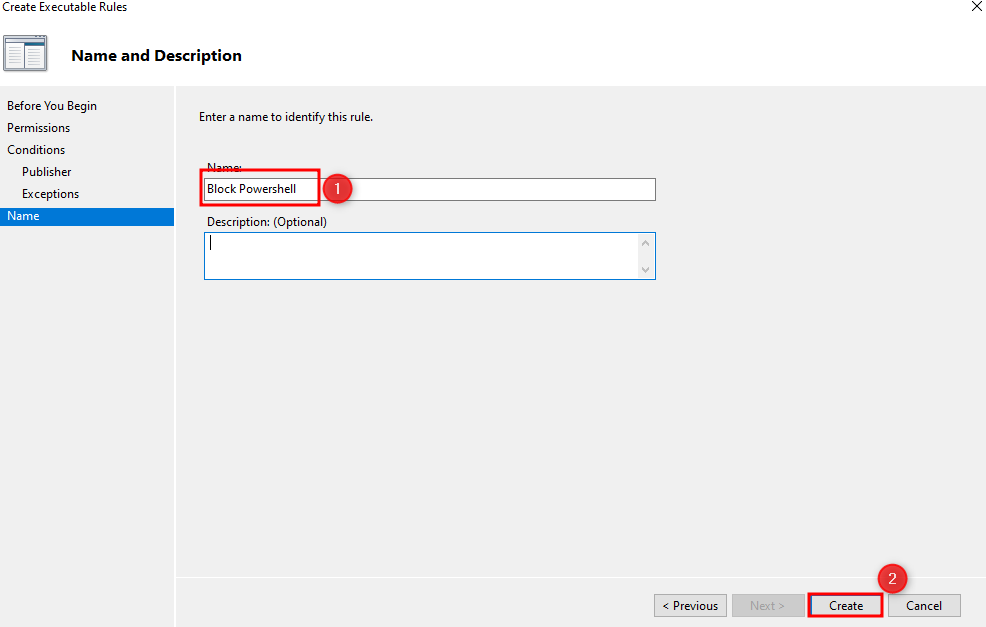

Choisir un nom pour la règle et valider la création.

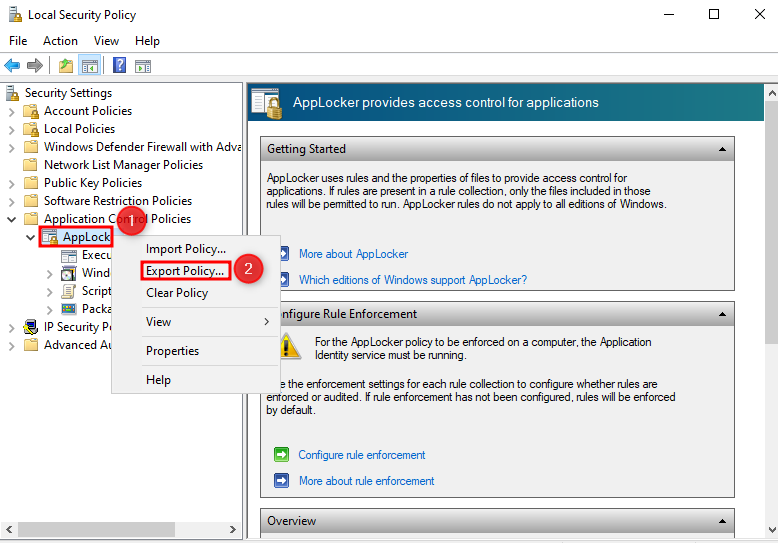

Export des règles AppLocker

Une fois toutes les règles d'AppLocker créées, il va falloir exporter celles-ci en format XML afin de les importer dans Intune.

Pour cela, il faut faire un clic droit AppLocker et Export Policy. Choisir ensuite un emplacement pour l'export en XML.

3. Importer les règles dans Intune

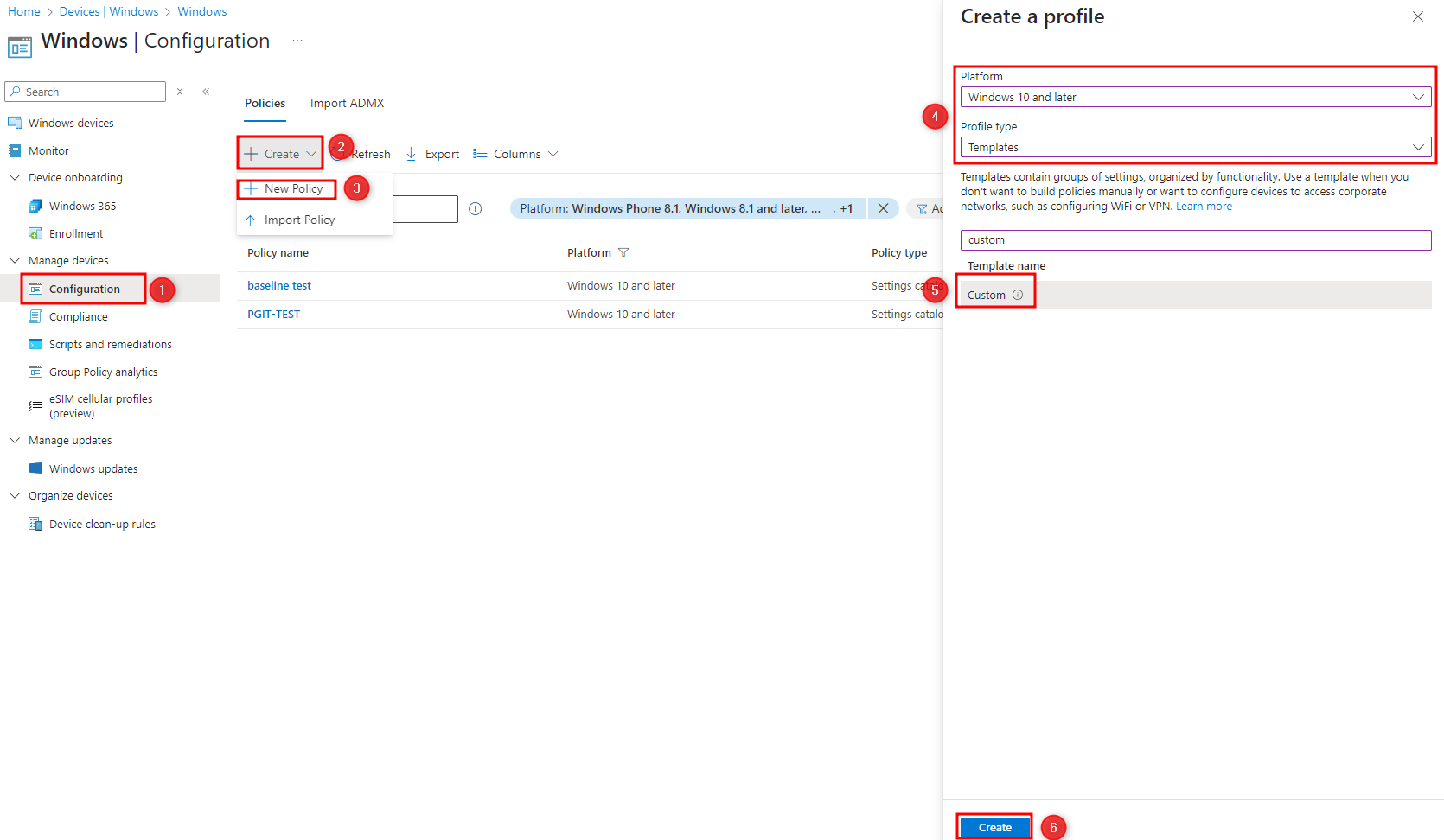

Création de la politique de configuration

Pour créer la Configuration Policy, il faut se rendre sur Intune.

Dans le menu Devices puis Windows, cliquer sur Configuration.

Une fois dans la partie Configuration, cliquer sur Create et New Policy.

Sélectionner la plateforme souhaitée. (dans notre cas Windows 10 and later).

Pour le Profile type, choisir Templates.

Chercher ensuite le template Custom et la sélectionner. Cliquer ensuite sur Create

Nommer la Politique de configuration et cliquer sur Next

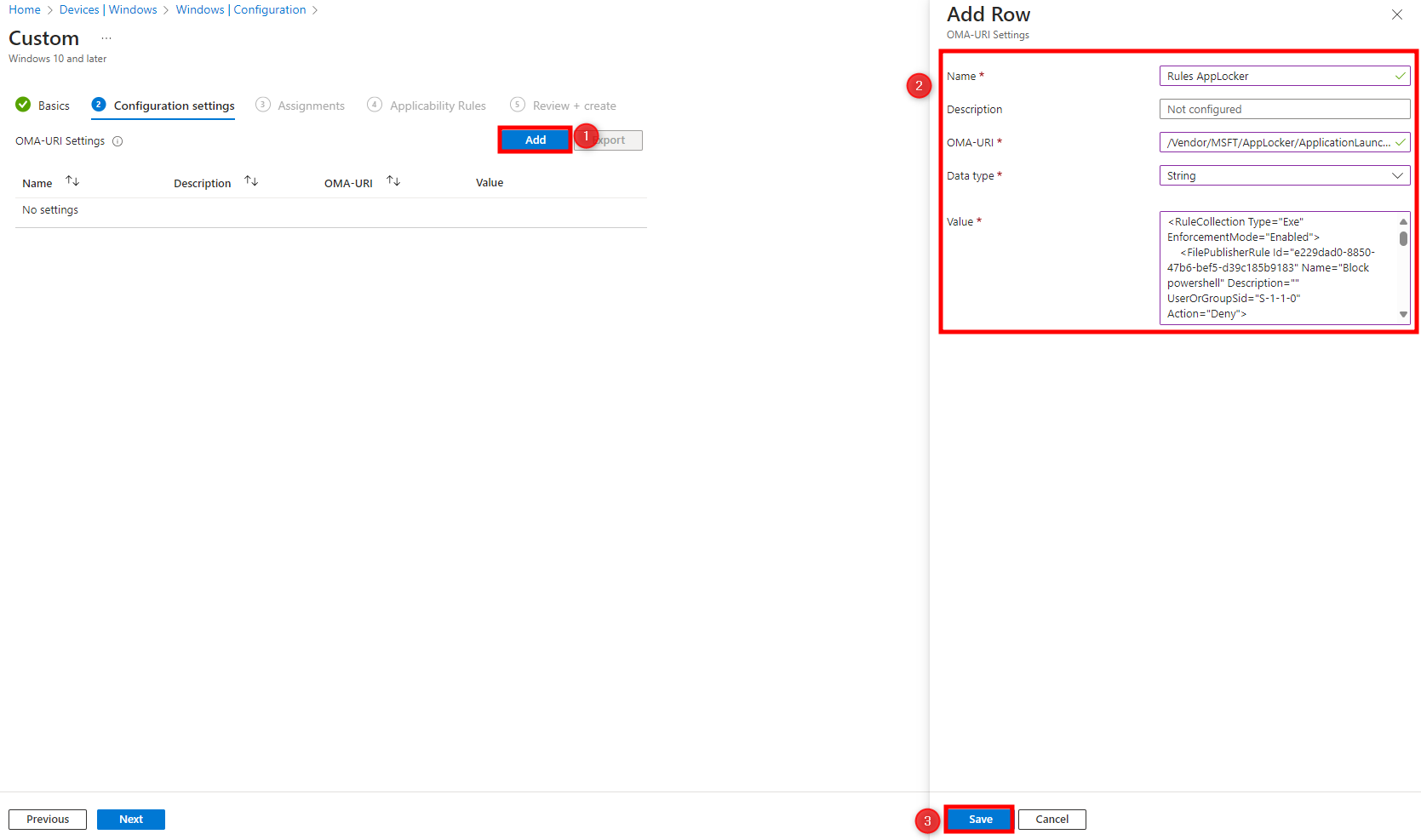

Dans la section Configuration settings, cliquer sur Add. Commencer ensuite le paramétrage

- Choisir un nom et une description pour la règle.

- OMA-URI : ./Vendor/MSFT/AppLocker/ApplicationLaunchRestrictions/apps/EXE/Policy

- Data type : String

- Value : Dans le fichier XML des règles AppLocker, copier toute la partie: RuleCollection EnforcementMode="Enabled" Type="Exe"

Une fois la configuration effectuée, cliquer sur Save puis Next

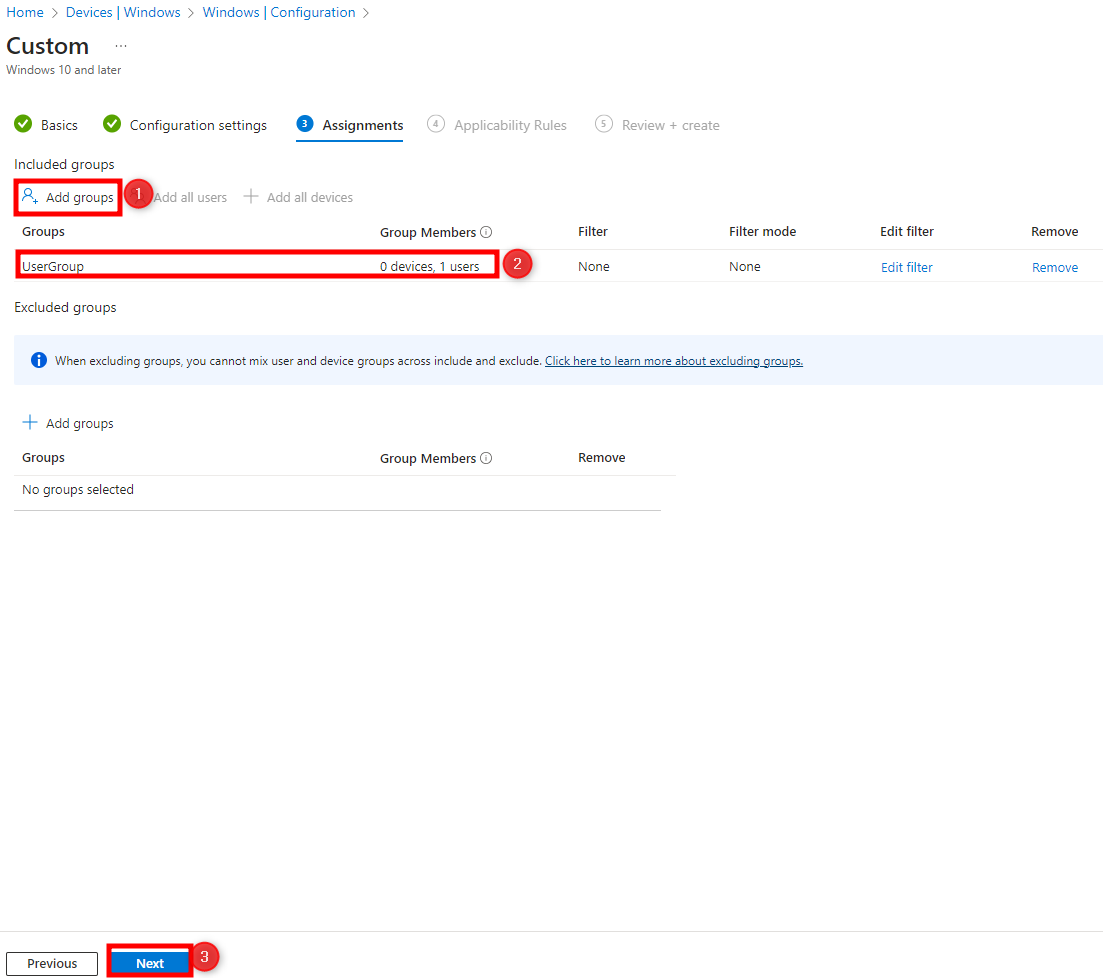

Assigner la politique de configuration

Dans la partie Assignements, sélectionner un groupe de machine ou d'utilisateur sur lequel la politique de configuration doit être appliquée.

Cliquer ensuite sur Next jusqu'à Review + Create et confirmer la création.

Résultat

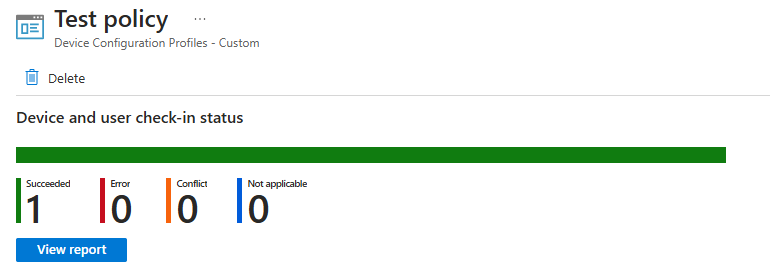

Une fois que la Configuration Policy est créée, il faut attendre qu'elle se déploie sur le poste. Pour vérifier l'état de son déploiement, il faut se rendre sur la Configuration Policy et ouvrir le rapport.

Une fois que le rapport affiche Succeeded, la Configuration Policy est correctement déployée.

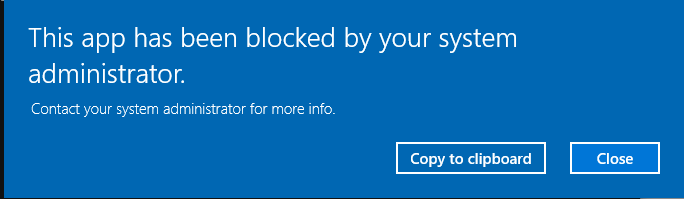

Il est donc possible de tester si l'application est correctement bloquée.

Pour cela, il suffit de lancer l'application. Un message d'erreur doit alors s'afficher et indiquer que l'application est bloquée par l'administrateur du système.